更新2017年01月05日,NFC標(biāo)簽自帶的加密功能介紹:《Ntag213、Ntag215、Ntag216密碼加密方式分析》,點(diǎn)擊閱讀

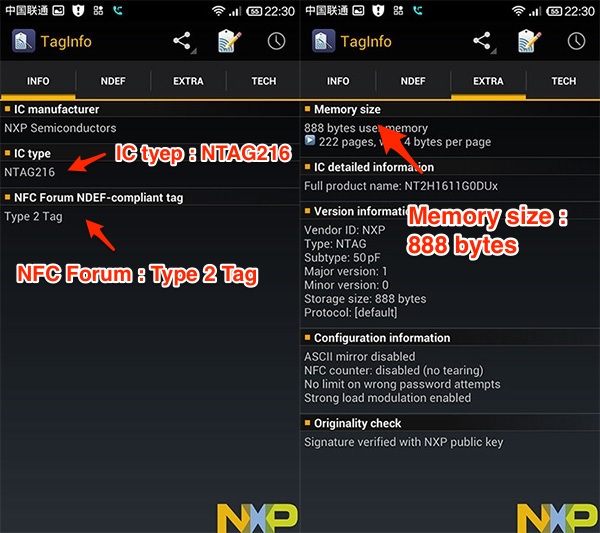

本文以NXP最新NTAG216為例說(shuō)明

關(guān)于NFC標(biāo)簽芯片本身的安全

- 7個(gè)字節(jié)長(zhǎng)度的工廠出廠燒死的唯一ID號(hào)

- 寫入數(shù)據(jù)可燒死,任何人都無(wú)法寫入,只能讀取

- 32位的密碼,可以防止未經(jīng)授權(quán)的寫操作

關(guān)于NFC標(biāo)簽的加密

- NFC標(biāo)簽內(nèi)容可任意讀取,沒(méi)有權(quán)限設(shè)置機(jī)制

- 非要使用NFC標(biāo)簽的話,可以對(duì)標(biāo)簽內(nèi)容進(jìn)行加密(雖然可以任意讀取,但讀到的是密文),密文內(nèi)容如果最終需要解密的話可以使用AES、RSA等等算法進(jìn)行加密,不需要解密的話可以使用SHA家族的算法;

- 可以使用其他類型卡,比如Mifare classic系列卡 MIFARE Classic :: NXP恩智浦半導(dǎo)體、Mifare DESFire EV1系列卡 MIFARE DESFire :: NXP恩智浦半導(dǎo)體)等卡片;它們通過(guò)秘鑰(keyA/keyB)授權(quán)訪問(wèn)卡片扇區(qū)內(nèi)容。 (此方案有兩個(gè)問(wèn)題,一個(gè)手機(jī)兼容性,二成本問(wèn)題,價(jià)格較貴)

如何讓NFC標(biāo)簽成為一枚防偽標(biāo)簽

- 將出廠燒死的唯一ID號(hào)通過(guò)非對(duì)稱加密算法得到一個(gè)密文

- 把密文存儲(chǔ)到NFC標(biāo)簽數(shù)據(jù)區(qū)

- 驗(yàn)證設(shè)備或者軟件,讀取唯一ID號(hào),軟件本身計(jì)算出密文或者返回后臺(tái)服務(wù)器計(jì)算出密文

- 對(duì)比密文是否匹配,判斷真?zhèn)?/li>

NFC標(biāo)簽防偽寫入流程

簽寫入流程-shui.jpg)

NFC標(biāo)簽防偽驗(yàn)證過(guò)程

證過(guò)程-shui.jpg)

如何仿冒這枚NFC標(biāo)簽,仿冒的成本在哪里

- 唯一ID號(hào),全球晶圓廠屈指可數(shù),一旦發(fā)現(xiàn)仿冒的NFC標(biāo)簽,馬上可以通過(guò)NFC標(biāo)簽找到生產(chǎn)此標(biāo)簽IC的晶圓廠,順藤摸瓜就好了

- 非對(duì)稱加密算法得到的密文,密文不可逆,仿冒者就算有復(fù)制了ID號(hào)的NFC標(biāo)簽,也沒(méi)有辦法生成密文

結(jié)論

在芯片廠家唯一的ID號(hào)與自身的加密算法兩重保護(hù),即使芯片廠商的ID唯一性被破解,還有您自己私有的加密保護(hù),可謂雙保險(xiǎn)了。

NFC之家原創(chuàng),謝絕轉(zhuǎn)載!

轉(zhuǎn)載請(qǐng)注明:NFC之家 » NFC標(biāo)簽如何實(shí)現(xiàn)防偽?